이전 포스팅 참고 : https://foxydog.tistory.com/47

이전에는 기본 포트[3389]로 접속했다면 보안을 위해 다른 포트로 변경하여 접속 시도를 해보겠습니다.

이 방법은 꼭 Windows Server가 아니더라도 Windows 7 / 8.1 / 10 대부분의 OS가 동일하게 가능합니다.

STEP01 → 레지스트리 편집기 열기

※ Win(윈도우키)+R 실행을 통한 [regedit] 입력을 하시거나 작업 표시줄 검색에서 입력

STEP02 → 경로 이동

※ HKEY_LOCAL_MACHINE ▷ SYSTEM ▷ CurrentControlSet ▷ Control ▷Terminal Server ▷WinStations ▷ RDP-Tcp

STEP03 → 포트 번호[PortNumber] 변경

※ 더블클릭 ▷ 16진수에서 10진수로 변경 ▷ 값 데이터[8888](변경하고 싶은 포트) 입력

※ 다만, 리눅스에서도 안내드렸지만 포트 변경은 RFC에 의해 표준화된 포트[위키백과 참고]를 제외하고 설정하는 것을 권고. 예를 들어 21(FTP), 23(Telnet), 25(SMTP), 110(POP3)등을 동일하게 사용하면 포트가 충돌이 날 수 있으므로 피하는 게 좋습니다.

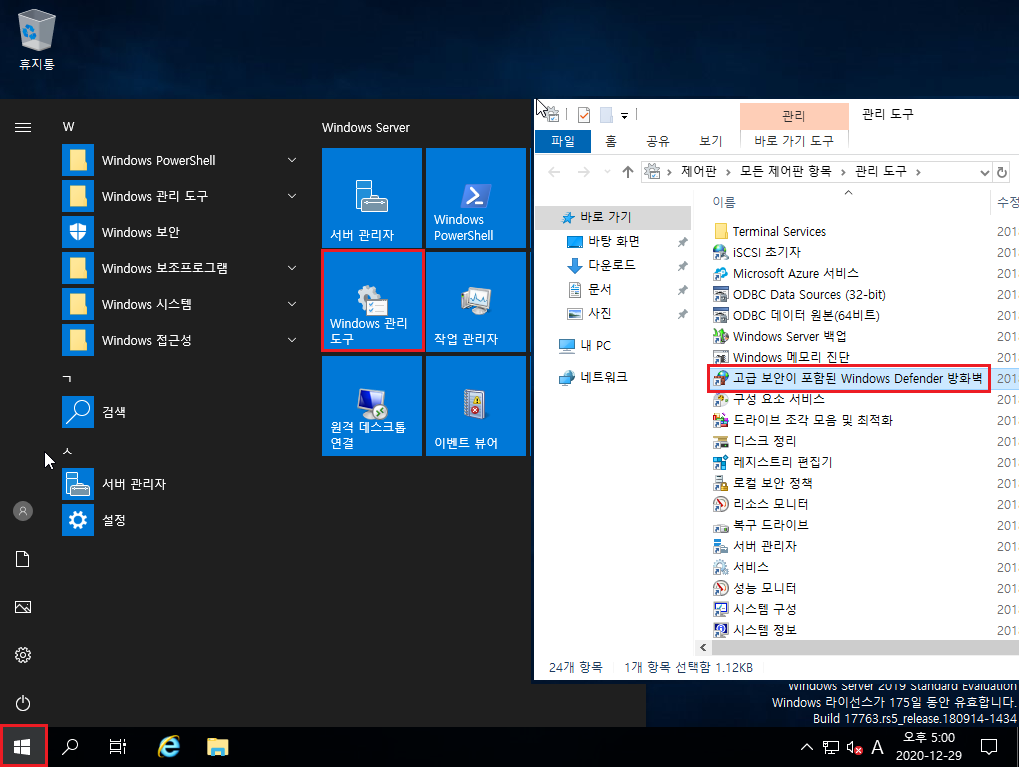

STEP04 → Windows Defender 방화벽 열기

※ 시작 ▷ Windows 관리 도구 ▷ 고급 보안이 포함된 Windows Defender 방화벽

※ 또는 제어판 ▷ 시스템 및 보안 ▷ Windows Defender 방화벽 ▷ 고급 설정

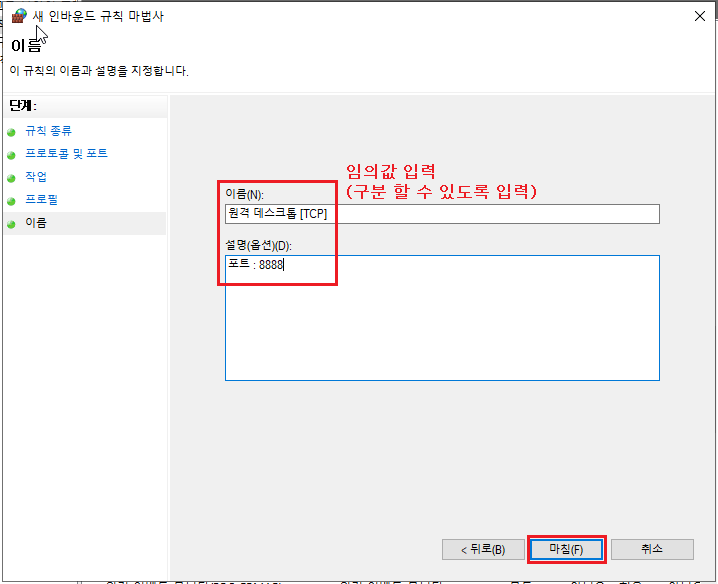

STEP05 → 방화벽 규칙 추가

5-1 보안을 위해 기본 포트[3389] 방화벽 규칙 사용 안 함 설정

5-2 포트 번호[PortNumber] 변경한 값[8888]으로 인바운드 방화벽 규칙 추가 [순서대로]

※ 로컬 장치[프린터/드라이버/클립보드/RDP파일]등이 제대로 작동하기 위해서는 [UDP]도 추가하는 게 좋습니다.

STEP06 → 개인 PC 또는 서버 재부팅

※ Windows Defender 방화벽은 바로 적용이 되나 레지스트리 편집은 수정 후 재부팅을 해야 완벽히 적용됩니다.

STEP07 → 원격 접속 테스트

추가내용

※ 좀 더 보안을 신경 쓰신다면 원격 IP 주소에서만 접속할 수 있도록 추가하는 게 좋습니다.

추가한 규칙 클릭 후 마우스 오른쪽 [속성] ▷ 영역 ▷ 원격 IP 주소(추가)

마치며

저도 서버를 관리하다 보면 자주 하는 작업은 아니지만 새로 구축할 때마다 잊어먹다 보니 따로 포스팅하여 남깁니다. 이렇게만 설정을 해줘도 무작위 대입 공격[Brute Force Attack]을 효과적으로 방어할 수 있습니다. 실제 경험담이지만 특정 업체가 기본 포트와 패스워드를 간단하게 사용하여 해커에게 뚫린 적이 있는데 랜섬웨어에 감염되어 곤혹을 치르는 사례가 있었습니다. 다행히 단독형 서버에 비상용 증분 백업을 하고 있어 이전 이미지 파일로 복구하여 원상 복구를 해드렸습니다. 관리자들이 귀찮다고 이런 단순한 작업을 무시하는 경우가 많습니다. 보안은 크게 어려운 게 없습니다. 이런 기본적인 설정만 잘해주셔도 효과적인 방어를 할 수 있으니 참고하시기 바랍니다!

'◈『OS』 > Windows Server' 카테고리의 다른 글

| Windows Server 2019 - FTP서버(IIS) 설치 및 운영 (0) | 2021.01.27 |

|---|---|

| Windows Server 2019 - 웹서버(IIS) 운영 (0) | 2021.01.15 |

| Windows Server 2019 - 웹서버(IIS) 설치 (0) | 2021.01.05 |

| Windows Server 2019 - 원격 데스크톱 연결 (0) | 2020.12.30 |

| Windows Server 2019 - ISO 파일 다운(평가판) 및 설치 (11) | 2020.12.28 |